Bei vielen meiner Kunden in Ostholstein und Lübeck sieht der Passwort-Alltag so aus: Outlook-Notizen mit den Zugangsdaten zur Banking-Software, gelbe Zettel am Monitor mit dem Login fürs ERP-Webfrontend, und der Browser, der freundlich anbietet, „dieses Passwort zu speichern“ — besonders praktisch, weil es sich dann auch noch über mehrere Geräte synchronisiert. Das ist der Standard, nicht die Ausnahme.

Anfang Mai 2026 hat das SANS Internet Storm Center, eine der etabliertesten Anlaufstellen für IT-Sicherheits-Praktiker, einen kurzen Artikel veröffentlicht: In Microsoft Edge lassen sich alle gespeicherten Passwörter mit drei Mausklicks im Klartext aus dem Speicher lesen. Kein Hack, keine Schwachstelle, keine Admin-Rechte. Microsoft selbst stuft das als „intended behaviour“ ein.

Wenn du in deinem Betrieb Browser-Passwortspeicher zulässt — und das tun praktisch alle KMU, die ich kenne — ist das ein guter Anlass, einmal innezuhalten.

Was wirklich passiert ist

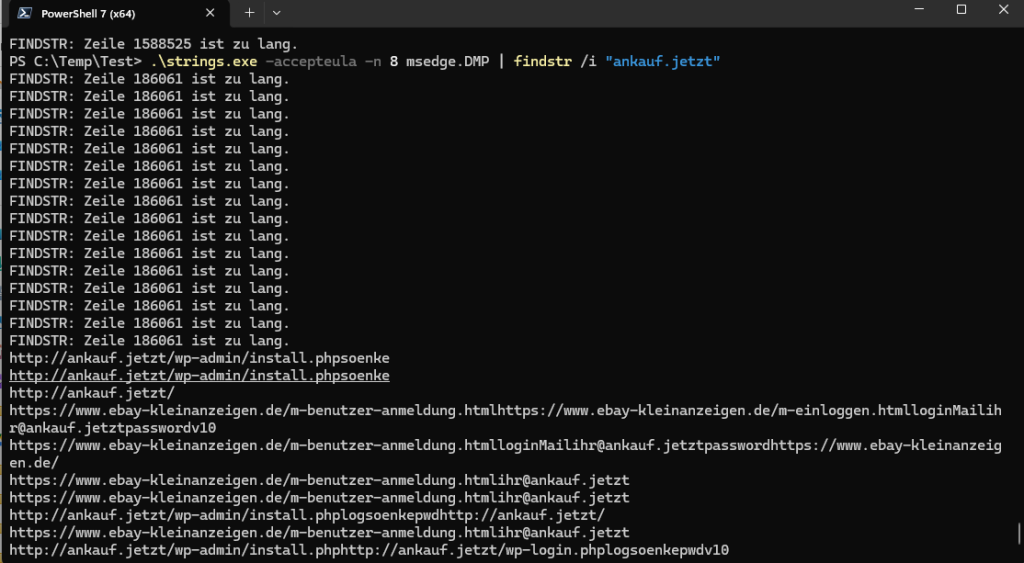

Ein SANS-Handler hat vorgeführt, wie der eingeloggte Windows-Benutzer ohne weitere Rechte den Speicher des Edge-Browsers in eine Datei schreibt und darin sämtliche gespeicherten Logins im Klartext findet. Inklusive der Passwörter zu Sites, die er in der laufenden Sitzung gar nicht aufgerufen hat. Edge hält den entschlüsselten Tresor offenbar dauerhaft im Arbeitsspeicher vor.

Das eigentlich Pikante daran ist nicht der technische Befund. Das Pikante ist, dass Edge gleichzeitig ein Sicherheits-Theater inszeniert: Wer die Passwörter über die Browser-Oberfläche anzeigen lassen will, muss sich per Windows Hello, Fingerabdruck oder PIN ausweisen. Während im Hintergrund der gleiche Tresor offen herumliegt.

Und Chrome? Chrome ist im Ergebnis kaum besser. Der Schutzmechanismus heißt anders, das Bedrohungsmodell ist identisch.

Warum das kein „Edge-Bug“ ist, sondern ein Strukturproblem

Alle Chromium-Browser unter Windows nutzen denselben Schutz: Die Passwortdatenbank auf der Festplatte ist mit der Data Protection API (DPAPI) verschlüsselt. Der Schlüssel ist an den Windows-Login des angemeldeten Benutzers gebunden.

Das schützt zuverlässig gegen einen Angreifer, der die Passwortdatei vom Backup oder von einer entwendeten Festplatte mitnimmt. Ohne den Windows-Login bekommt er nichts.

Das schützt nicht gegen Code, der unter dem Konto des angemeldeten Benutzers läuft. Genau das ist das realistische Bedrohungsmodell: Ein Mitarbeiter klickt auf einen Phishing-Anhang, oder lädt sich einen vermeintlich harmlosen PDF-Reader herunter, oder steckt einen USB-Stick aus dem Auto eines Kollegen ein. Die Schadsoftware läuft als der Mitarbeiter — und hat damit alle Rechte, die der Mitarbeiter hat. Inklusive Zugriff auf den DPAPI-entschlüsselten Browser-Tresor.

Spezialisierte Werkzeuge wie LaZagne, HackBrowserData oder Mimikatz ziehen Browser-Passwörter seit Jahren in Sekunden im Klartext. Das ist Standardrepertoire jedes halbwegs aktuellen Info-Stealers.

Edge unterscheidet sich in zwei Punkten ungünstig:

- Der Tresor liegt offenbar dauerhaft entschlüsselt im Speicher, nicht nur die in dieser Sitzung tatsächlich verwendeten Logins.

- Der Memory-Dump-Trick funktioniert ohne jede technische Vorbildung — Task-Manager, Rechtsklick, Strings-Tool drüberlaufen lassen.

Chrome hat seit Mitte 2024 mit der App-Bound Encryption eine zusätzliche Hürde eingezogen: Die Entschlüsselung passiert nur innerhalb des Chrome-Prozesses. Bypässe dafür existieren bereits, sie sind nur etwas aufwendiger. Firefox ist nur dann substanziell besser, wenn ein Primary Password gesetzt ist — und das ist es bei niemandem, den ich beruflich kenne.

Was im Browser-Tresor eines KMU-Mitarbeiters typischerweise liegt

Und jetzt wird es für den Mittelstand unbequem. Was findet ein Angreifer, der diesen Tresor abgreift?

In typischen norddeutschen KMU-Setups: Zugang zum Online-Banking. Login zur DATEV-Cloud. Zugang zum ERP-Webfrontend. Zugang zur Hetzner-Konsole oder zum Webhoster. Zugang zum Microsoft-365-Konto, von dem aus E-Mail-Postfach, SharePoint und gegebenenfalls weitere Dienste erreichbar sind. Zugang zur SQL-Server-Reporting-Webseite. Login bei Kundenportalen. Login beim Steuerberater-Portal.

Wer diesen Stapel hat, hat das Unternehmen. Buchhaltung, Bankkonten, Kundendaten, Mitarbeiterdaten — alles erreichbar. Kein einziger Zero-Day notwendig, kein Insider, keine technische Raffinesse.

Ein Geschäftsführer, der sich über den Schutz seiner SQL-Server-Datenbanken Gedanken macht — Berechtigungsmatrix, getrennte Dienstkonten, verschlüsselte Verbindungen — und gleichzeitig akzeptiert, dass die Zugangsdaten zur Web-Oberfläche derselben Datenbank im Browser-Tresor jedes Sachbearbeiters liegen, hat eine schöne Eingangstür mit drei Schlössern und ein offenes Kellerfenster daneben.

Der DSGVO-Aspekt, den die meisten übersehen

Artikel 32 DSGVO verlangt „dem Risiko angemessene technische und organisatorische Maßnahmen“. Was das im Detail heißt, ist Auslegungssache — aber wer im Schadensfall einer Aufsichtsbehörde erklären muss, warum die Zugangsdaten zur Personalverwaltung im Browser von vier Mitarbeitenden im Klartext aus dem Speicher zu lesen waren, hat ein Argumentationsproblem. Das gilt erst recht, wenn die gleiche Aufsichtsbehörde gerade einen Hinweis zu Browser-Passwortspeichern auf der Webseite stehen hat.

Der Bayerische Landesbeauftragte für den Datenschutz hat zu vergleichbaren Konstellationen schon konkrete Bußgelder verhängt. Andere Aufsichten ziehen nach. Im Schadensfall reicht das Argument „aber das macht doch jeder so“ nicht.

Was wirklich hilft: ein separater Passwort-Manager

Die Lösung ist seit etwa 15 Jahren bekannt und unspektakulär: Ein dedizierter Passwort-Manager mit eigenem Master-Passwort, getrennt von Browser und Windows-Login.

Der Unterschied zum Browser-Speicher ist substanziell. Ein dedizierter Passwort-Manager hält die Datenbank auf der Platte verschlüsselt und im Arbeitsspeicher nur dann entschlüsselt, wenn der Benutzer sie aktiv entsperrt hat. Nach kurzer Zeit der Inaktivität sperrt sich der Tresor automatisch wieder. Das verkürzt das Zeitfenster, in dem ein Angreifer überhaupt etwas zu holen hätte, drastisch.

Außerdem ist die Authentifizierung an etwas geknüpft, das ein simpler Memory-Dump nicht umgeht: das Master-Passwort. Selbst wenn ein Info-Stealer den Prozess findet und liest, bekommt er nur den verschlüsselten Tresor — ohne Master-Passwort nutzlos.

In der Praxis arbeite ich seit Jahren mit 1Password. Cloud-basiert mit lokalem Tresor, Sync über alle Geräte (Windows, Mac, iOS, Android, Browser-Erweiterung), saubere Geschäfts-Funktionen für Teams. Im Familien- und Kleinst-Team-Umfeld günstig genug, im Business-Bereich mit Audit-Logs und Zero-Knowledge-Architektur ausgestattet. Es gibt gleichwertige Alternativen — Bitwarden ist mein zweiter Tipp für preissensible Kunden, mit identischem Feature-Set und sogar Self-Hosting-Option.

KeePass habe ich lange selbst genutzt und schließlich aufgegeben. Auf einem einzelnen Arbeitsplatz hervorragend, auf fünf Geräten mit drei Betriebssystemen wird die Sync-Frage zum Wochenend-Projekt. KeePass kann jeder, der Lust auf Bastelei hat — für KMU, die einfach nur ihre Passwörter verwalten wollen, ist es zu sperrig. Diese Empfehlung ist erfahrungsbasiert, nicht ideologisch.

Was ein KMU jetzt konkret tut

Nicht alles auf einmal, sondern in dieser Reihenfolge:

Erstens: Inventur. Wer im Betrieb speichert wo welche Passwörter? Browser, Outlook-Notizen, Zettel, Excel-Datei auf dem Netzlaufwerk, gemeinsam genutzte Konten. Das ist meistens ein unangenehmer Termin, aber ohne Inventur wird die Migration zur Stochererei.

Zweitens: Entscheidung über das Werkzeug. 1Password Business, Bitwarden Teams oder eine vergleichbare Variante. Cloud-basiert, mit Admin-Konsole für die Geschäftsführung. Self-Hosting kommt nur infrage, wenn jemand im Haus oder im IT-Dienstleister-Verhältnis die Pflege übernimmt.

Dritter Schritt: Migration. Browser-Tresore exportieren (alle gängigen Browser bieten CSV-Export), in den neuen Manager importieren, Browser-Tresor leeren, Passwort-Speicher-Funktion im Browser deaktivieren. Bei der Gelegenheit alle Passwörter, die mehrfach verwendet wurden, einmalig durch generierte Zufallspasswörter ersetzen.

Vierter Schritt: Schulung. Der menschlich anstrengendste Teil. Der Manager muss benutzt werden. Die Browser-Erweiterung des gewählten Managers füllt Logins automatisch aus, sobald sie eingerichtet ist — der Komfort ist nicht schlechter als bei der Browser-Lösung, nur die ersten zwei Wochen fühlen sich ungewohnt an.

Fünfter Schritt: Zwei-Faktor-Authentifizierung für alle kritischen Konten. Der Passwort-Manager kann das in der Regel selbst übernehmen (TOTP-Codes), oder klassisch per Authenticator-App. Damit wird ein gestohlenes Passwort allein wertlos.

Wo die Grenzen sind

Ein Passwort-Manager ist kein Allheilmittel. Wer den gleichen Trojaner einfängt, der den Browser-Tresor abgreift, kann auch versuchen, Tastatureingaben mitzuschneiden — dann bekommt er das Master-Passwort beim nächsten Entsperren. Die Hürde ist höher, aber nicht unendlich.

Die ehrliche Einordnung: Ein separater Passwort-Manager hebt das Sicherheitsniveau eines KMU vom Niveau „offene Schublade“ auf das Niveau „Tresor mit ordentlichem Schloss“. Das ist ein riesiger Sprung, aber kein Endpunkt. Der Endpunkt heißt: passworttose Verfahren (Passkeys, FIDO2-Hardware-Token), und dort sind die meisten Anwendungen heute noch nicht.

Außerdem schützt kein Passwort-Manager der Welt gegen das Kernproblem vieler KMU: gemeinsam genutzte Konten („den Login fürs Buchhaltungsportal kennen alle drei Sachbearbeiterinnen“). Hier muss das Tool mit organisatorischen Änderungen einhergehen — getrennte persönliche Konten, Berechtigungen pro Person, Vier-Augen-Prinzip bei kritischen Funktionen.

Was der Beitrag für jemanden bedeutet, der das nicht selbst baut

Wenn du Geschäftsführer oder IT-Verantwortlicher in einem KMU bist und hier bis zum Ende gelesen hast, hast du jetzt zwei Aufgaben: Erstens herauszufinden, wie der Status bei dir tatsächlich ist (vermutlich schlechter, als du hoffst). Zweitens jemanden zu beauftragen, der die Migration sauber durchzieht — entweder intern, wenn du die Kompetenz hast, oder extern.

Das ist kein Großprojekt. Für ein Unternehmen mit zehn bis dreißig Mitarbeitenden sind wir typischerweise bei zwei bis vier Beratertagen für Inventur, Werkzeugauswahl, Einrichtung, Migration und Schulung. Was Browser-Passwortspeicher im Schadensfall kosten, liegt mehrere Größenordnungen darüber.

Wer das einmal sauber aufgesetzt haben möchte

Erreichbar bin ich über sesoft.de/kontakt. Ein kostenloses Erstgespräch lässt sich direkt buchen über sesoft.de/kostenloses-erstgespraech-sichern.

Quellen

- Rob VandenBrink, SANS Internet Storm Center: Cleartext Passwords in MS Edge? In 2026? — isc.sans.edu/diary/32954

- Microsoft Learn, Sysinternals Strings — learn.microsoft.com/sysinternals/downloads/strings

- Artikel 32 DSGVO, Sicherheit der Verarbeitung — dsgvo-gesetz.de/art-32-dsgvo

- 1Password Business — 1password.com/de/business

- Bitwarden Business — bitwarden.com/de-de/products/business